基于IPv6的动态网络入侵检测系统的研究与设计

2.4 部署分布式NIDS

在整个网络中部署入侵检测系统,要在需要检测的主机上配置入侵检测系统检测器。检测器可以放于防火墙之外,也可以放在防火墙之内。

怎么放置检测卡,要看我们的侧重点在哪里。如果放在防火墙之外,可以清楚掌握站点和防火墙的非法攻击;放在防火墙之内,可以通过设置良好的防火墙,使得检测器不用将大部分的注意力分散在这类攻击上。当放在防火墙内部会比外部脆弱一些。

如果有需要,我们可以将检测器同时放置在防火墙的内部和外部。

3 基于IPv6的NIDS模块设计与实现

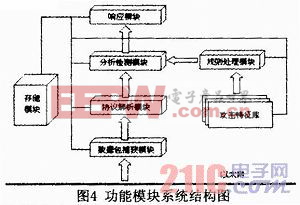

基于IPv6的入侵检测系统从逻辑上可分为数据采集、数据分析和结果输出三部分,符合CIDF的规范。系统由数据包捕获模块、协议解析模块、规则处理模块、分析检测模块、存储模块和响应模块六个模块组成,体系结构框架如图4所示。

(1)数据包捕获模块。数据包捕获是入侵检测的基础,数据捕获的准确性、可靠性和效率决定了整个入侵检测系统的性能。它的主要功能就是从以太网上捕获数据包。我们的设计是采用在Linux操作系统中使用系统底层调用来实现数据包的捕获。我们为了提高数据包的捕获性能,系统中采用的是在Linux下非常流行的BPF捕获机制。它的优点是不需要再用底层的调用来编写代码,封装了底层调用并作了优化处理。

(2)协议解析模块。协议解析模块是入侵检测系统的基础,它对捕获到的数据包进行详细的协议分析,检测出每个数据包的类型和特征。此模块的设计功能是否齐全和合理,会直接影响到入侵检测系统的性能。

(3)规则处理模块。规则库是一个入侵检测系统的知识库,它的成功与否会直接决定入侵检测系统的综合性能,当入侵检测库越丰富的时候,系统能检测到的入侵行为就会越多,系统才会更安全。

(4)分析检测模块。分析检测模块完成的是一个匹配性工作。协议解析模块对捕获的数据包进行分析,规则处理模块建立了入侵规则库,而入侵检测模块需要做的就是完成对这两部分的匹配工作。当匹配成功,就说明有入侵行为发生。此外,该模块除了使用入侵规则库来检测入侵之外,还有异常检测功能,比方说对扫描入侵行为的检测就使用了异常检测技术。我们采用的是基于协议分析匹配技术。

(5)存储模块。存储模块的主要功能是存储网络相关信息,健全日志,以方便事后分析和处理。例如分析IP协议的分布情况,分析某个IP的活动情况,等等。我们采用的是使用MySQL数据库存储的。

(6)响应模块。当入侵检测系统检测到入侵时,会通过响应模块来处理相关的事务。响应模块可以采取各种措施对检测引擎检测到的入侵行为进行相应的响应,常见的有传送消息给防火墙、截断外部入侵行为等,也可以只向网络管理员进行报警,由网络管理员根据入侵情况再决定采取相应的防御措施。

4 结论

目前采用的网络安全防御体系由于自身存在着缺陷和不足,使得网络安全问题一直困扰着我们的工作。网络入侵检测技术通过改变以往的被动防御方式,能够主动地跟踪入侵行为,并及时做出相应的响应。使得网络入侵检测系统成为了防火墙之后最有力的安全防线。正是这些优点使得网络入侵检测系统成为了当前网络安全方面研究的热点。同时随着IPv6的应用和普及,原有的网络将面临全新的挑战,当然也包括对网络安全体系的挑战。本文提出的就是在IPv6协议下构建全新的网络入侵检测防御体系。

加入微信

获取电子行业最新资讯

搜索微信公众号:EEPW

或用微信扫描左侧二维码